Die Botschaft, die in der Spam-Mail enthalten ist, richtet sich anscheinend an einen vermeintlichen Kunden des Casinos, der darauf hingewiesen wird, dass seine Einzahlung über 350,50 Euro seinem Spielkonto gutgeschrieben wurde. Ein Link in der Nachricht führt angeblich zum entsprechenden Kontoauszug, auf dem die Einzahlung überprüft werden kann.

Der in der Mail enthaltene Link baut jedoch eine Verbindung zu einer Webseite auf, über welche der Malware-Programmierer das System des Anwenders nach Sicherheitslücken durchstöbert. Wird eine ausnutzbare Schwachstelle gefunden, installiert sich der Trojaner Nabload.DBD auf dem Rechner, der wiederum einen weiteren Trojaner, nämlich Banker.KQS, herunter lädt, um vertraulichen Daten für Bank-Account-Daten im Hintergrund zu sammeln.

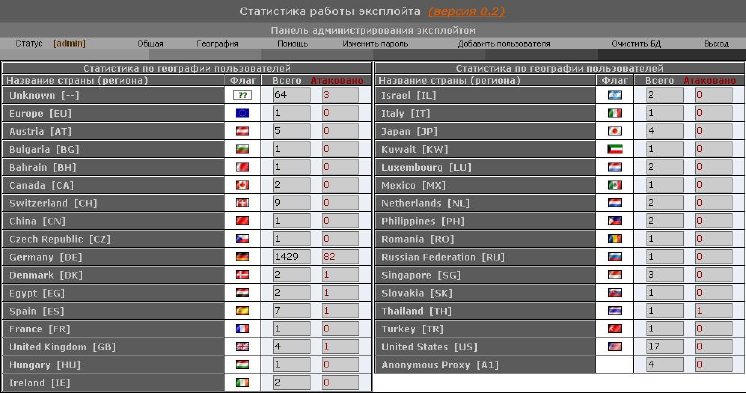

Die Panda Security Experten konnten auf die Steuerkonsole des Toolkits, mit Standort in Hong Kong, zugreifen. Obwohl das Toolkit momentan inaktiv ist, waren dort interessante Informationen zu finden. Anhand der Abbildungen sind die am häufigsten betroffenen Betriebssysteme und Browser feststellbar, Deutschland als das Land mit den häufigsten Infizierungen ausgewiesen und die Sprache der Programmierer, nämlich russisch, erkennbar.

Hier eine kurze Übersicht über Schwachstellen, die ausgenutzt werden:

1. MS03-11

2. MS06-014

3. MS06-044

4. MS07-017

5. MS07-055

6. Yahoo! ActiveX GetFile()

7. QuickTime ActiveX stack overflow

Da die Konsole große Ähnlichkeiten zum Tool „Traffic Pro“ aufweist, gehen die Panda Experten davon aus, dass es sich dabei um eine Weiterentwicklung davon handeln.

Weitere Informationen zu Traffic Pro unter folgendem Link:

http://pandalabs.pandasecurity.com/...