c’t-Guide für sichere Online-Accounts

Mit zweitem Faktor doppelt abgesichert

Auch das beste Passwort schützt ein Online-Konto nur mäßig. Deutlich mehr Sicherheit verspricht eine Zwei-Faktor-Authentifizierung. Wie man diese bequem und einfach einrichtet, erklärt Europas größtes Tech- und IT-Magazin c’t in der aktuellen Ausgabe 9/22. Folgt man dem umfangreichen Guide, erhält man eine wasserdichte Login-Strategie, mit der man entspannt Online-Dienste nutzen kann.

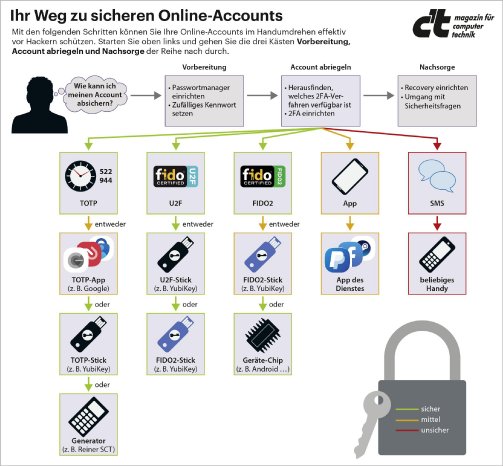

Ihr Weg zu sicheren Online-Accounts Bild: Heise Medien

„Eine Zwei-Faktor-Authentifizierung ist bei Online-Diensten in wenigen Schritten eingerichtet“, erläutert c’t-Redakteur Niklas Dierking. Das einfache Prinzip dahinter: Zusätzlich zum Kennwort im Kopf oder im Passwortmanager muss der Kontoinhaber beim Anmelden beweisen, dass er etwas besitzt, das ein Geheimnis enthält. „Allerdings unterstützt jeder Dienst andere Verfahren und benennt die zweiten Faktoren unterschiedlich oder versteckt sie mitunter“, weiß der Experte. „Das erschwert den Nutzern die Einstellungen.“ Die SMS beispielsweiseist als zweiter Faktor mittlerweile in die Jahre gekommen und unsicher. Ein geschickter Angreifer kann die Einmalcodes über SMS schnell abfangen. c’t liefert in der aktuellen Ausgabe daher einen Überblick über die unterschiedlichen Verfahren und einen Leitfaden, wie man Accounts bei den verschiedenen Diensten jeweils bestmöglich absichert.

Der zweite Faktor sollte jedoch nur Angreifer aussperren, keinesfalls die Kontoinhaber. Auch dann nicht, wenn das Handgepäck verloren ging oder zu Hause eingebrochen wurde. „Zu einer sinnvollen Zwei-Faktor-Strategie gehört deshalb eine gute Backupstrategie“, rät Dierking. „Deren Ausarbeitung darf ruhig einen regnerischen Nachmittag in Anspruch nehmen.“

Auch wenn ein gutes Passwort allein nicht ausreichend schützt, sollten es Kontoinhaber nicht aus dem Blick verlieren: Es ist der erste Baustein einer sicheren Login-Strategie. Hier empfiehlt der c’t-Redakteur, einen Passwortmanager zu verwenden. Dieser schützt gegen Wörterbuch- und Brute-Force-Attacken, indem er lange, einzigartige Passwörter für jeden einzelnen Dienst generiert und verwaltet.

Für die Redaktionen: Auf Wunsch schicken wir Ihnen gern die komplette Artikelstrecke zur Rezension.