On-Chip Cyber-Security Applicaton Note

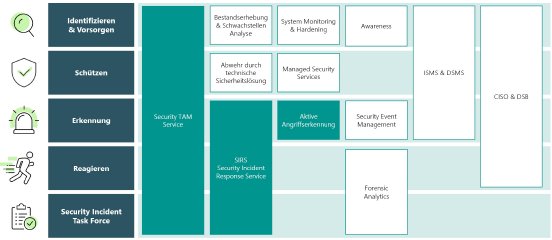

Sicherheit für jede Anwendung auf Chip-Ebene Im Kern von Microchips (MCUs) liegt der Schlüssel zur Cyber-Security ganzer Anwendungen und dem Schutz vor Cyber-Angriffen. In unserer neuen Application Note können Sie mehr zu On-Chip Cyber Security und ProMiks langjähriger Branchenerfahrung lesen. Erfahren Sie mehr darüber, wie Hardware-Security-Modules (HSMs) aktiviert, kryptographische Schlüssel generiert und bereitgestellt sowie geschützte Kommunikation gewährleistet wird.